В канун Рождества шифровальщик eCh0raix вновь напал на QNAP NAS

29 декабря 2021 г., среда

На прошлой неделе эксперты зафиксировали новый всплеск атак eCh0raix, нацеленных на сетевые устройства QNAP. Злоумышленники захватывали контроль над хранилищем и шифровали картинки и документы пользователей.

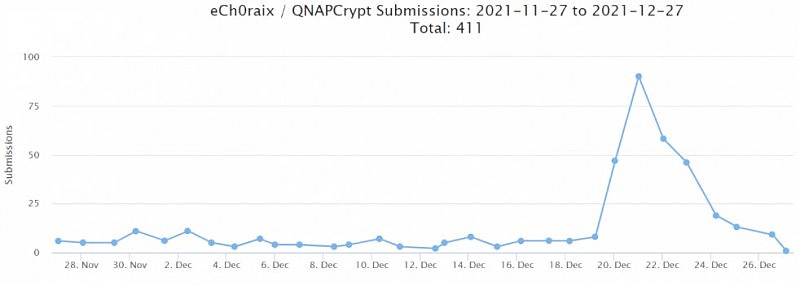

Свежие образцы eCh0raix начали множиться на проверочном сервисе ID Ransomware с 19 декабря. Спустя пару дней резко возросший поток загрузок пошел на спад.

Каким образом приободрившийся зловред проникал на NAS-устройства, доподлинно неизвестно. Некоторые жертвы ругали себя за нерадивость, так как не удосужились усилить защиту внешних соединений, другие заподозрили, что в приложении Photo Station объявилась новая дыра.

Как бы то ни было, хакерам во всех случаях удалось создать новый аккаунт администратора и запустить шифрование данных. Примечательно, что, создавая файл с запиской для жертвы (README_FOR_DECRYPT), злоумышленники допустили опечатку — расширение обозначено как .txtt. Это не мешает просмотру, однако системе придется указать, в каком приложении открыть файл.

За инструкциями жертву посылают на onion-сайт, доступный через Tor Browser. Суммы выкупа, по данным BleepingComputer, составляют от 0,024 до 0,06 биткоина ($1,2 – 3 тыс.). Тем, кто не озаботился созданием бэкапа, пришлось платить.

Зловред eCh0raix, он же QNAPCrypt, появился в поле зрения ИБ-экспертов в июне 2019 года. Он шифрует файлы 256-битным ключом AES (в режиме CFB) и для его защиты использует RSA.

Написанный на Go вымогатель — постоянная угроза для QNAP NAS, хотя он не гнушается и накопителями Synology. В этом году всплески активности eCh0raix наблюдались несколько раз, начиная с мая; вредонос зачастую проникал на устройства из-за слабых паролей.

Бесплатный декриптор для файлов, зашифрованных eCh0raix, был создан в середине июля 2019 года. К сожалению, при заражении новейшими версиями зловреда (1.0.5 и 1.0.6) он бесполезен.